ISMS-Einführung: Unterschied zwischen den Versionen

Dirk (Diskussion | Beiträge) KKeine Bearbeitungszusammenfassung |

Dirk (Diskussion | Beiträge) KKeine Bearbeitungszusammenfassung |

||

| Zeile 1: | Zeile 1: | ||

{{#seo: | {{#seo: | ||

|title=Anleitung zur | |title=Anleitung zur ISMS‑Einführung – Grundlagen, Vorgehen und praktische Umsetzung | ||

|keywords= ISMS,Ratgeber,Anleitung,Einführung,Inhalte,HowTo | |keywords=ISMS,Ratgeber,Anleitung,Einführung,Inhalte,HowTo | ||

|description= | |description=Kompakte Einführung in Information Security Management Systeme (ISMS): Grundlagen, Nutzen, Voraussetzungen, PDCA‑Modell, Rollen, Dokumentation und Scope‑Definition. Ideal für Einsteiger und KMU, die ein strukturiertes ISMS aufbauen möchten.}}{{SHORTDESC:Was ist ein Information Security Management System (ISMS) und wie geht das?}} | ||

}}{{SHORTDESC:Was ist ein Information Security Management System (ISMS) und wie geht das?}} | |||

Kurzanleitung zur Einführung eines ISMS. | Kurzanleitung zur Einführung eines ISMS. | ||

==Was ist ein ISMS?== | ==Was ist ein ISMS?== | ||

ISMS steht für | ISMS steht für ''Information Security Management System'' und beschreibt einen ganzheitlichen Ansatz für das Management der Informationssicherheit in einer Organisation. Ein ISMS umfasst Prozesse, Richtlinien, Verfahren und Technologien, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten und Risiken systematisch zu minimieren. | ||

Eines sollte klar sein: Ein ISMS ist nichts, was man in ein paar Tagen einführen kann! Die Einführung eines ISMS braucht Zeit, Ausdauer und Ressourcen – viel Zeit, viel Ausdauer und viele Ressourcen. | |||

Es wird Hindernisse und Widerstände geben, und es wird viel Überzeugungsarbeit bei der Organisationsleitung, den IT-Administratoren und den Mitarbeitenden notwendig sein. | |||

Die Einführung eines funktionierenden ISMS dauert je nach Komplexität der Organisation in der Regel mindestens 1–2 Jahre (eher 2 als 1), in größeren Organisationen auch gern 3–5 Jahre. Genau genommen dauert es so lange, wie die Organisation besteht, denn wenn ihr es richtig macht, werdet ihr nie „fertig“. Ein ISMS ist ein kontinuierlicher Verbesserungsprozess (KVP): | |||

<blockquote>„Informationssicherheit ist kein Projekt, Informationssicherheit ist ein immerwährender Prozess.“</blockquote> | |||

Die | Die Bedrohungen ändern sich, Angreifer entwickeln sich weiter, und darauf muss ständig reagiert werden. Prozesse und Maßnahmen müssen laufend an neue Rahmenbedingungen angepasst werden. | ||

==Warum ein ISMS?== | |||

Ein ISMS hilft Organisationen dabei, | |||

* Risiken strukturiert zu identifizieren und zu reduzieren, | |||

* gesetzliche Anforderungen (z. B. DSGVO, NIS2) zu erfüllen, | |||

* Vertrauen bei Kunden und Partnern aufzubauen, | |||

* Informationssicherheit dauerhaft und nachvollziehbar zu organisieren. | |||

==Wo und wie fange ich an?== | ==Wo und wie fange ich an?== | ||

Wenn deine Organisation noch kein ISMS hat oder du dir nicht sicher bist, wo | Wenn deine Organisation noch kein ISMS hat oder du dir nicht sicher bist, wo sie steht, kann dir der [[QuickCheck]] einen ersten Überblick verschaffen. Der QuickCheck ist kein Test für eine Zertifizierung, sondern ein Fragenkatalog zu verschiedenen Themenbereichen. Allein durch die Beantwortung der Fragen erhältst du einen schnellen, groben Überblick über mögliche Baustellen. | ||

==Aufbau eines ISMS == | ==Aufbau eines ISMS== | ||

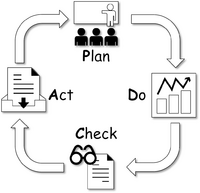

Der Aufbau eines funktionierenden ISMS dauert | [[Datei:PDCA.png|alternativtext=Abbildung des PDCA-Zyklus|mini|200x200px|PDCA-Zyklus]] | ||

Der Aufbau eines funktionierenden ISMS dauert mehrere Jahre. Grob lässt sich der Aufbau nach dem PDCA-Modell beschreiben: | |||

#'''Bestandsaufnahme:''' Identifiziere die wichtigsten Geschäftsprozesse, Informationen und Systeme | # '''Bestandsaufnahme:''' Identifiziere die wichtigsten Geschäftsprozesse, Informationen und Systeme und bewerte deren Risiken. | ||

#'''Planung:''' Lege Ziele und Strategien | # '''Planung:''' Lege Ziele und Strategien fest und entwickle ein Konzept für die Umsetzung. | ||

#'''Umsetzung:''' Implementiere | # '''Umsetzung:''' Implementiere Prozesse und Verfahren, die Risiken minimieren und die Informationssicherheit verbessern. | ||

#'''Überwachung:''' Überwache kontinuierlich die | # '''Überwachung:''' Überwache kontinuierlich die Wirksamkeit des ISMS und identifiziere Schwachstellen. | ||

#'''Verbesserung:''' | # '''Verbesserung:''' Nutze die Ergebnisse der Überwachung, um Maßnahmen und Prozesse weiterzuentwickeln. | ||

Der erste Punkt | Der erste Punkt bildet die Grundlage (Initialisierung) des ISMS und wird in der Regel nur einmal zu Beginn oder bei wesentlichen Änderungen durchgeführt. Die Punkte 2 bis 5 werden im Rahmen des PDCA-Zyklus kontinuierlich wiederholt. | ||

== | ==Voraussetzungen für die Einführung eines ISMS== | ||

Für die erfolgreiche | Für die erfolgreiche Einführung eines ISMS sollten folgende Voraussetzungen erfüllt sein: | ||

*'''Unterstützung der Leitung:''' | * '''Unterstützung der Leitung:''' Die Leitung muss die Notwendigkeit der Informationssicherheit erkennen und die Einführung aktiv unterstützen. Ohne Rückendeckung von oben geht gar nichts. | ||

*'''Ressourcen:''' Die | * '''Ressourcen:''' Die Einführung eines ISMS erfordert ausreichende Ressourcen (Zeit, Personal, Finanzen). Auch hier ist meist Überzeugungsarbeit nötig. | ||

* '''Mitarbeiterbeteiligung:''' | * '''Mitarbeiterbeteiligung:''' Mitarbeitende müssen früh einbezogen werden, damit sie Regeln und Prozesse verstehen und einhalten. | ||

*'''Prozessorientierung:''' Ein ISMS basiert auf einem Prozessansatz | * '''Prozessorientierung:''' Ein ISMS basiert auf einem Prozessansatz; die Organisation sollte grundsätzlich prozessorientiert arbeiten. | ||

*'''Klare Geschäftsprozesse:''' | * '''Klare Geschäftsprozesse:''' Geschäftsprozesse müssen definiert und bekannt sein, um Risiken zu verstehen. | ||

*'''Kommunikation:''' | * '''Kommunikation:''' Eine offene Kommunikation ist notwendig, damit alle Mitarbeitenden über das ISMS informiert sind und ihre Rolle verstehen. | ||

== Nutzung von Standards == | ==Nutzung von Standards== | ||

Ein ISMS kann | Ein ISMS kann grundsätzlich frei gestaltet werden. Dennoch bieten etablierte Standards wie ISO 27001 oder BSI Grundschutz erhebliche Vorteile: strukturierte Implementierung, Vertrauen, Risikomanagement, Compliance und Effizienz. | ||

Zum Vergleich siehe: [[ISO27001 vs. IT-Grundschutz]]. | |||

Zum Vergleich | |||

==Erforderliche Dokumentation== | ==Erforderliche Dokumentation== | ||

Ein ISMS erfordert | Ein ISMS erfordert verschiedene Dokumente, um die Erfüllung der Anforderungen nachzuweisen: | ||

*'''Sicherheitsleitlinie:''' | * '''Sicherheitsleitlinie:''' Beschreibt die Sicherheitsstrategie und grundlegende Vorgaben. | ||

*'''Sicherheitsrichtlinien und Betriebskonzepte:''' | * '''Sicherheitsrichtlinien und Betriebskonzepte:''' Richtlinien definieren das „Was“, Betriebskonzepte das „Wie“ Sicherheitsanforderungen umzusetzen sind. | ||

*'''Dokumentation der Sicherheitsmaßnahmen:''' | * '''Dokumentation der Sicherheitsmaßnahmen:''' Beschreibt die Umsetzung der implementierten Maßnahmen. | ||

*'''Protokolle:''' | * '''Protokolle:''' Dokumentieren Überwachungen, Prüfungen und Maßnahmen. | ||

* '''Notfall- und Wiederherstellungspläne:''' | * '''Notfall- und Wiederherstellungspläne:''' Beschreiben Maßnahmen im Notfall und die Rückkehr zum Normalbetrieb. | ||

*'''Schulungsunterlagen:''' [[Schulungskonzepte| | * '''Schulungsunterlagen:''' [[Schulungskonzepte|Unterlagen zur Sensibilisierung und Unterweisung]] der Mitarbeitenden. | ||

*'''Berichte:''' | * '''Berichte:''' Dokumentieren den Stand der Informationssicherheit und dienen als Grundlage für Korrekturmaßnahmen. | ||

Weitere Details findest du unter [[Referenzdokumente]]. | |||

==Organisation des Informationssicherheitsmanagement== | ==Organisation des Informationssicherheitsmanagement== | ||

Die Organisation des | Die Organisation des ISMS umfasst klare Strukturen, Verantwortlichkeiten und Prozesse. Ein gut organisiertes ISMS minimiert Risiken, erfüllt Compliance-Anforderungen und stärkt das Vertrauen von Kunden und Partnern. | ||

=== Definition von Rollen und Verantwortlichkeiten === | ===Definition von Rollen und Verantwortlichkeiten=== | ||

* '''Informationssicherheitsbeauftragte (ISB):''' Verantwortlich für Entwicklung, Implementierung und Überwachung des ISMS; berichtet an die Geschäftsleitung. | |||

* '''Sicherheitsmanager/Sicherheitsmanagerin:''' Unterstützt den ISB operativ, führt Risikoanalysen durch und entwickelt Maßnahmen. | |||

* '''Datenschutzbeauftragte:''' Verantwortlich für die Einhaltung der Datenschutzanforderungen. | |||

* '''IT-Sicherheitsverantwortliche:''' Zuständig für technische Sicherheitsmaßnahmen und Überwachung der IT-Systeme. | |||

Diese Rollen bilden zusammen mit der Organisationsleitung das [[IS-Management-Team|Informationssicherheits-Management-Team]]. | Diese Rollen bilden zusammen mit der Organisationsleitung das [[IS-Management-Team|Informationssicherheits-Management-Team]]. | ||

=== Entwicklung einer Sicherheitsstrategie === | ===Entwicklung einer Sicherheitsstrategie=== | ||

Eine | Eine Sicherheitsstrategie umfasst: | ||

* '''Ziele und Prinzipien der Informationssicherheit''' | |||

* '''Risikomanagement''' | |||

* '''Sicherheitsrichtlinien und -verfahren''' | |||

===Schulung und Sensibilisierung=== | |||

Regelmäßige [[Schulungskonzepte|Schulungen]] und Sensibilisierungskampagnen sind entscheidend, damit Mitarbeitende Sicherheitsrichtlinien kennen und einhalten. | |||

=== | ===Kontinuierliche Überwachung und Verbesserung=== | ||

Ein ISMS ist kein statisches System. Interne Audits, Überprüfungen und Anpassungen sind notwendig, um auf neue Bedrohungen und organisatorische Veränderungen zu reagieren. | |||

== | ==Definition des Informationsverbunds (Scope)== | ||

Der Informationsverbund (Scope) legt fest, welche Bereiche, Prozesse, Informationen und IT-Systeme in das ISMS einbezogen werden. Dazu gehören: | |||

* relevante Geschäftsprozesse und IT-Systeme, | |||

* organisatorische Grenzen und Standorte, | |||

* externe Abhängigkeiten (Dienstleister, Partner). | |||

Der Scope muss klar dokumentiert, begründet, intern kommuniziert und von der Geschäftsleitung genehmigt werden. In größeren Organisationen kann es mehrere Informationsverbünde mit unterschiedlichem Schutzbedarf geben. | |||

Ein sinnvoll gewählter Scope ist weder zu groß noch zu klein und umfasst alle sicherheitskritischen Bereiche und Komponenten (Assets). | |||

Ab hier beginnt die eigentliche Arbeit im Rahmen des eingeführten ISMS. | |||

[[Kategorie:Artikel]] | [[Kategorie:Artikel]] | ||

[[Kategorie:KMU]] | [[Kategorie:KMU]] | ||

Aktuelle Version vom 27. April 2026, 05:46 Uhr

Kurzanleitung zur Einführung eines ISMS.

Was ist ein ISMS?

ISMS steht für Information Security Management System und beschreibt einen ganzheitlichen Ansatz für das Management der Informationssicherheit in einer Organisation. Ein ISMS umfasst Prozesse, Richtlinien, Verfahren und Technologien, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten und Risiken systematisch zu minimieren.

Eines sollte klar sein: Ein ISMS ist nichts, was man in ein paar Tagen einführen kann! Die Einführung eines ISMS braucht Zeit, Ausdauer und Ressourcen – viel Zeit, viel Ausdauer und viele Ressourcen.

Es wird Hindernisse und Widerstände geben, und es wird viel Überzeugungsarbeit bei der Organisationsleitung, den IT-Administratoren und den Mitarbeitenden notwendig sein.

Die Einführung eines funktionierenden ISMS dauert je nach Komplexität der Organisation in der Regel mindestens 1–2 Jahre (eher 2 als 1), in größeren Organisationen auch gern 3–5 Jahre. Genau genommen dauert es so lange, wie die Organisation besteht, denn wenn ihr es richtig macht, werdet ihr nie „fertig“. Ein ISMS ist ein kontinuierlicher Verbesserungsprozess (KVP):

„Informationssicherheit ist kein Projekt, Informationssicherheit ist ein immerwährender Prozess.“

Die Bedrohungen ändern sich, Angreifer entwickeln sich weiter, und darauf muss ständig reagiert werden. Prozesse und Maßnahmen müssen laufend an neue Rahmenbedingungen angepasst werden.

Warum ein ISMS?

Ein ISMS hilft Organisationen dabei,

- Risiken strukturiert zu identifizieren und zu reduzieren,

- gesetzliche Anforderungen (z. B. DSGVO, NIS2) zu erfüllen,

- Vertrauen bei Kunden und Partnern aufzubauen,

- Informationssicherheit dauerhaft und nachvollziehbar zu organisieren.

Wo und wie fange ich an?

Wenn deine Organisation noch kein ISMS hat oder du dir nicht sicher bist, wo sie steht, kann dir der QuickCheck einen ersten Überblick verschaffen. Der QuickCheck ist kein Test für eine Zertifizierung, sondern ein Fragenkatalog zu verschiedenen Themenbereichen. Allein durch die Beantwortung der Fragen erhältst du einen schnellen, groben Überblick über mögliche Baustellen.

Aufbau eines ISMS

Der Aufbau eines funktionierenden ISMS dauert mehrere Jahre. Grob lässt sich der Aufbau nach dem PDCA-Modell beschreiben:

- Bestandsaufnahme: Identifiziere die wichtigsten Geschäftsprozesse, Informationen und Systeme und bewerte deren Risiken.

- Planung: Lege Ziele und Strategien fest und entwickle ein Konzept für die Umsetzung.

- Umsetzung: Implementiere Prozesse und Verfahren, die Risiken minimieren und die Informationssicherheit verbessern.

- Überwachung: Überwache kontinuierlich die Wirksamkeit des ISMS und identifiziere Schwachstellen.

- Verbesserung: Nutze die Ergebnisse der Überwachung, um Maßnahmen und Prozesse weiterzuentwickeln.

Der erste Punkt bildet die Grundlage (Initialisierung) des ISMS und wird in der Regel nur einmal zu Beginn oder bei wesentlichen Änderungen durchgeführt. Die Punkte 2 bis 5 werden im Rahmen des PDCA-Zyklus kontinuierlich wiederholt.

Voraussetzungen für die Einführung eines ISMS

Für die erfolgreiche Einführung eines ISMS sollten folgende Voraussetzungen erfüllt sein:

- Unterstützung der Leitung: Die Leitung muss die Notwendigkeit der Informationssicherheit erkennen und die Einführung aktiv unterstützen. Ohne Rückendeckung von oben geht gar nichts.

- Ressourcen: Die Einführung eines ISMS erfordert ausreichende Ressourcen (Zeit, Personal, Finanzen). Auch hier ist meist Überzeugungsarbeit nötig.

- Mitarbeiterbeteiligung: Mitarbeitende müssen früh einbezogen werden, damit sie Regeln und Prozesse verstehen und einhalten.

- Prozessorientierung: Ein ISMS basiert auf einem Prozessansatz; die Organisation sollte grundsätzlich prozessorientiert arbeiten.

- Klare Geschäftsprozesse: Geschäftsprozesse müssen definiert und bekannt sein, um Risiken zu verstehen.

- Kommunikation: Eine offene Kommunikation ist notwendig, damit alle Mitarbeitenden über das ISMS informiert sind und ihre Rolle verstehen.

Nutzung von Standards

Ein ISMS kann grundsätzlich frei gestaltet werden. Dennoch bieten etablierte Standards wie ISO 27001 oder BSI Grundschutz erhebliche Vorteile: strukturierte Implementierung, Vertrauen, Risikomanagement, Compliance und Effizienz.

Zum Vergleich siehe: ISO27001 vs. IT-Grundschutz.

Erforderliche Dokumentation

Ein ISMS erfordert verschiedene Dokumente, um die Erfüllung der Anforderungen nachzuweisen:

- Sicherheitsleitlinie: Beschreibt die Sicherheitsstrategie und grundlegende Vorgaben.

- Sicherheitsrichtlinien und Betriebskonzepte: Richtlinien definieren das „Was“, Betriebskonzepte das „Wie“ Sicherheitsanforderungen umzusetzen sind.

- Dokumentation der Sicherheitsmaßnahmen: Beschreibt die Umsetzung der implementierten Maßnahmen.

- Protokolle: Dokumentieren Überwachungen, Prüfungen und Maßnahmen.

- Notfall- und Wiederherstellungspläne: Beschreiben Maßnahmen im Notfall und die Rückkehr zum Normalbetrieb.

- Schulungsunterlagen: Unterlagen zur Sensibilisierung und Unterweisung der Mitarbeitenden.

- Berichte: Dokumentieren den Stand der Informationssicherheit und dienen als Grundlage für Korrekturmaßnahmen.

Weitere Details findest du unter Referenzdokumente.

Organisation des Informationssicherheitsmanagement

Die Organisation des ISMS umfasst klare Strukturen, Verantwortlichkeiten und Prozesse. Ein gut organisiertes ISMS minimiert Risiken, erfüllt Compliance-Anforderungen und stärkt das Vertrauen von Kunden und Partnern.

Definition von Rollen und Verantwortlichkeiten

- Informationssicherheitsbeauftragte (ISB): Verantwortlich für Entwicklung, Implementierung und Überwachung des ISMS; berichtet an die Geschäftsleitung.

- Sicherheitsmanager/Sicherheitsmanagerin: Unterstützt den ISB operativ, führt Risikoanalysen durch und entwickelt Maßnahmen.

- Datenschutzbeauftragte: Verantwortlich für die Einhaltung der Datenschutzanforderungen.

- IT-Sicherheitsverantwortliche: Zuständig für technische Sicherheitsmaßnahmen und Überwachung der IT-Systeme.

Diese Rollen bilden zusammen mit der Organisationsleitung das Informationssicherheits-Management-Team.

Entwicklung einer Sicherheitsstrategie

Eine Sicherheitsstrategie umfasst:

- Ziele und Prinzipien der Informationssicherheit

- Risikomanagement

- Sicherheitsrichtlinien und -verfahren

Schulung und Sensibilisierung

Regelmäßige Schulungen und Sensibilisierungskampagnen sind entscheidend, damit Mitarbeitende Sicherheitsrichtlinien kennen und einhalten.

Kontinuierliche Überwachung und Verbesserung

Ein ISMS ist kein statisches System. Interne Audits, Überprüfungen und Anpassungen sind notwendig, um auf neue Bedrohungen und organisatorische Veränderungen zu reagieren.

Definition des Informationsverbunds (Scope)

Der Informationsverbund (Scope) legt fest, welche Bereiche, Prozesse, Informationen und IT-Systeme in das ISMS einbezogen werden. Dazu gehören:

- relevante Geschäftsprozesse und IT-Systeme,

- organisatorische Grenzen und Standorte,

- externe Abhängigkeiten (Dienstleister, Partner).

Der Scope muss klar dokumentiert, begründet, intern kommuniziert und von der Geschäftsleitung genehmigt werden. In größeren Organisationen kann es mehrere Informationsverbünde mit unterschiedlichem Schutzbedarf geben.

Ein sinnvoll gewählter Scope ist weder zu groß noch zu klein und umfasst alle sicherheitskritischen Bereiche und Komponenten (Assets).

Ab hier beginnt die eigentliche Arbeit im Rahmen des eingeführten ISMS.