OSCAL: Unterschied zwischen den Versionen

Dirk (Diskussion | Beiträge) KKeine Bearbeitungszusammenfassung |

Dirk (Diskussion | Beiträge) |

||

| (Eine dazwischenliegende Version desselben Benutzers wird nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{#seo: | {{#seo: | ||

|title=OSCAL: Die Zukunft der Sicherheitsdokumentation und -automatisierung | |title=OSCAL: Die Zukunft der Sicherheitsdokumentation und -automatisierung | ||

|description=Erfahre wie OSCAL Organisationen hilft, Sicherheitsanforderungen zu dokumentieren und zu bewerten. Erfahre mehr über die Einsatzmöglichkeiten im ISMS | |description=Erfahre wie OSCAL Organisationen hilft, Sicherheitsanforderungen zu dokumentieren und zu bewerten. Erfahre mehr über die Einsatzmöglichkeiten im ISMS. | ||

}}{{SHORTDESC:OSCAL: Eine Revolution in der Sicherheitsdokumentation und -automatisierung}} | }}{{SHORTDESC:OSCAL: Eine Revolution in der Sicherheitsdokumentation und -automatisierung}} | ||

''OSCAL (Open Security Controls Assessment Language) ist eine vom National Institute of Standards and Technology (NIST) entwickelte maschinenlesbare Sprache, die darauf abzielt, die Dokumentation, Implementierung und Bewertung von Sicherheitsanforderungen zu standardisieren und zu vereinfachen. Seit seiner Einführung hat OSCAL zunehmend an Bedeutung gewonnen, insbesondere im Bereich der Informationssicherheit und des Compliance-Managements. | ''OSCAL (Open Security Controls Assessment Language) ist eine vom National Institute of Standards and Technology (NIST) entwickelte maschinenlesbare Sprache, die darauf abzielt, die Dokumentation, Implementierung und Bewertung von Sicherheitsanforderungen zu standardisieren und zu vereinfachen. Seit seiner Einführung hat OSCAL zunehmend an Bedeutung gewonnen, insbesondere im Bereich der Informationssicherheit und des Compliance-Managements. | ||

| Zeile 22: | Zeile 22: | ||

# '''Verbessertes Risikomanagement''': Durch die Bereitstellung eines genauen, aktuellen Bildes der Sicherheitslage verbessert OSCAL die Entscheidungsfindung, insbesondere bei der Reaktion auf Vorfälle. | # '''Verbessertes Risikomanagement''': Durch die Bereitstellung eines genauen, aktuellen Bildes der Sicherheitslage verbessert OSCAL die Entscheidungsfindung, insbesondere bei der Reaktion auf Vorfälle. | ||

# '''Skalierbare Compliance-Verwaltung''': OSCAL bietet einen modularen und erweiterbaren Ansatz für Compliance, der mit dem Unternehmenswachstum skalieren kann. | # '''Skalierbare Compliance-Verwaltung''': OSCAL bietet einen modularen und erweiterbaren Ansatz für Compliance, der mit dem Unternehmenswachstum skalieren kann. | ||

# '''Interoperabilität''': OSCAL ermöglicht den Austausch von Sicherheitsinformationen zwischen Tools, Auditoren und Organisationen ohne Medienbrüche. | |||

=== Konzept und Layout von OSCAL === | === Konzept und Layout von OSCAL === | ||

| Zeile 29: | Zeile 30: | ||

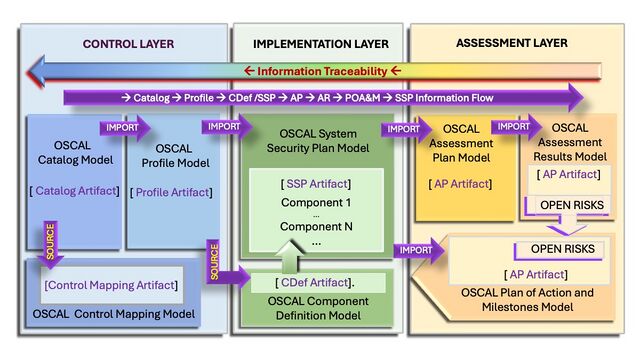

Die Kernstruktur gliedert sich in fünf Haupt-Layers, die aufeinander aufbauen: | Die Kernstruktur gliedert sich in fünf Haupt-Layers, die aufeinander aufbauen: | ||

[[Datei:Oscal-layers-models-traceability.jpg|alternativtext=OSCAL Layer|zentriert|rahmenlos|640x640px|Quelle: NIST]] | [[Datei:Oscal-layers-models-traceability.jpg|alternativtext=OSCAL Layer|zentriert|rahmenlos|640x640px|Quelle: NIST]] | ||

# '''Control Layer''' Dieser Layer enthält Catalogs mit standardisierten Sicherheitskontrollen, z. B. aus NIST SP 800-53 oder anderen Quellen. Controls werden hier definiert, gruppiert (in Classes und Groups), parametrisiert und mit Props versehen. Er bildet die | # '''Control Layer''' Dieser Layer enthält Catalogs mit standardisierten Sicherheitskontrollen, z. B. aus NIST SP 800-53 oder anderen Quellen. Controls werden hier definiert, gruppiert (in Classes und Groups), parametrisiert und mit Props versehen. Er bildet die stabile, versionierte Basis; Parameter erlauben Flexibilität, z. B. für Passwortlängen oder Retention-Zeiten. | ||

# '''Profile Layer''' Profiles wählen, modifizieren und erweitern Controls aus Catalogs. Typische Anpassungen: Ausschlüsse (modify remove), Hinzufügungen (modify add) oder Parameter-Setzungen. Ein Profile kann „aufgelöst“ (resolve) werden, um ein maßgeschneidertes Control-Set zu erzeugen, z. B. „FedRAMP Moderate Baseline“ oder ISO 27001-mappings. | # '''Profile Layer''' Profiles wählen, modifizieren und erweitern Controls aus Catalogs. Typische Anpassungen: Ausschlüsse (modify remove), Hinzufügungen (modify add) oder Parameter-Setzungen. Ein Profile kann „aufgelöst“ (resolve) werden, um ein maßgeschneidertes Control-Set zu erzeugen, z. B. „FedRAMP Moderate Baseline“ oder ISO 27001-mappings. | ||

# '''Implementation Layer''' Beschreibt die konkrete Umsetzung im System: | # '''Implementation Layer''' Beschreibt die konkrete Umsetzung im System: | ||

Aktuelle Version vom 2. April 2026, 08:21 Uhr

OSCAL (Open Security Controls Assessment Language) ist eine vom National Institute of Standards and Technology (NIST) entwickelte maschinenlesbare Sprache, die darauf abzielt, die Dokumentation, Implementierung und Bewertung von Sicherheitsanforderungen zu standardisieren und zu vereinfachen. Seit seiner Einführung hat OSCAL zunehmend an Bedeutung gewonnen, insbesondere im Bereich der Informationssicherheit und des Compliance-Managements.

Grundlagen von OSCAL

OSCAL unterstützt drei Hauptformate zur Darstellung von Sicherheitsinformationen:

- XML: Für komplexe, hierarchische Datenstrukturen

- JSON: Für leichtgewichtige, webfreundliche Anwendungen

- YAML: Für menschenlesbare Konfigurationen und einfache Datenstrukturen

Diese Vielseitigkeit ermöglicht eine nahtlose Integration in verschiedene Systeme und Werkzeuge, was die Automatisierung von Sicherheitsprozessen erheblich erleichtert.

Einsatzmöglichkeiten im ISMS

Im Kontext eines Informationssicherheits-Managementsystems (ISMS) bietet OSCAL vielfältige Anwendungsmöglichkeiten:

- Standardisierte Dokumentation: OSCAL ermöglicht eine einheitliche, maschinenlesbare Darstellung von Sicherheitsanforderungen, was die Konsistenz und Vergleichbarkeit über verschiedene Systeme hinweg verbessert.

- Automatisierte Compliance-Prüfungen: Durch die Verwendung von OSCAL können Compliance-Anforderungen als Code definiert werden, was automatisierte Überprüfungen und eine effizientere Einhaltung verschiedener regulatorischer Standards ermöglicht.

- Kontinuierliche Bewertung: OSCAL unterstützt die kontinuierliche Überwachung und Bewertung von Sicherheitsanforderungen, was zu einem agileren und reaktionsfähigeren ISMS führt.

- Verbessertes Risikomanagement: Durch die Bereitstellung eines genauen, aktuellen Bildes der Sicherheitslage verbessert OSCAL die Entscheidungsfindung, insbesondere bei der Reaktion auf Vorfälle.

- Skalierbare Compliance-Verwaltung: OSCAL bietet einen modularen und erweiterbaren Ansatz für Compliance, der mit dem Unternehmenswachstum skalieren kann.

- Interoperabilität: OSCAL ermöglicht den Austausch von Sicherheitsinformationen zwischen Tools, Auditoren und Organisationen ohne Medienbrüche.

Konzept und Layout von OSCAL

OSCAL basiert auf einer schichtweisen Architektur (Layers), die vom NIST definiert ist und den gesamten Lebenszyklus der Sicherheitsanforderungen abdeckt – von der Definition bis zur Bewertung und Nachverfolgung. Diese Layer-Architektur ermöglicht eine modulare, maschinenlesbare Darstellung und fördert die Automatisierung im ISMS.

OSCAL-Layers im Überblick

Die Kernstruktur gliedert sich in fünf Haupt-Layers, die aufeinander aufbauen:

- Control Layer Dieser Layer enthält Catalogs mit standardisierten Sicherheitskontrollen, z. B. aus NIST SP 800-53 oder anderen Quellen. Controls werden hier definiert, gruppiert (in Classes und Groups), parametrisiert und mit Props versehen. Er bildet die stabile, versionierte Basis; Parameter erlauben Flexibilität, z. B. für Passwortlängen oder Retention-Zeiten.

- Profile Layer Profiles wählen, modifizieren und erweitern Controls aus Catalogs. Typische Anpassungen: Ausschlüsse (modify remove), Hinzufügungen (modify add) oder Parameter-Setzungen. Ein Profile kann „aufgelöst“ (resolve) werden, um ein maßgeschneidertes Control-Set zu erzeugen, z. B. „FedRAMP Moderate Baseline“ oder ISO 27001-mappings.

- Implementation Layer Beschreibt die konkrete Umsetzung im System:

- System Security Plan (SSP): Detaillierte Systembeschreibung (System Information, Objectives, Security Sensitivity), Komponenten, Inventory und Implementierungen pro Control (implementation, responsible roles, remarks).

- Component Definition: Wiederverwendbare Modelle für Assets (Software, Hardware, Services) mit Capabilities und Interfaces. Hier dokumentierst Du „wie wird jede Control umgesetzt?“ inklusive Evidenz-Referenzen.

- Assessment Layer Plant und protokolliert Bewertungen:

- Assessment Plan (AP): Aufgaben (Tasks), Verantwortliche (Roles), Termine, Methoden und Checklists basierend auf Profiles.

- Assessment Results (AR): Findings (Observations, Status: compliant/non-compliant), Evidenz (Artifacts), Checklists und Risikobewertungen. Unterstützt wiederholbare Audits und kontinuierliche Überwachung.

- Assessment Results Layer Plan of Action and Milestones (POA&M): Verfolgt Abhilfemaßnahmen für offene Findings. Enthält Tasks mit Fristen, Verantwortlichen, Status (executed, cancelled) und Ressourcen. Verknüpft mit SSP und AR für RMF-Schleifen (Risk Management Framework).

Layout und Identifier

- Well-formed Data Formats: Alle Modelle verwenden UUIDs als eindeutige Identifier, URIs für Referenzen (z. B. Control-IDs als

urn:uuid:...) und Links zu externen Ressourcen. Dies gewährleistet Interoperabilität zwischen Tools. - Profile Resolution: Automatischer Prozess, der Profiles in vollständige Catalogs umwandelt – zentral für Tooling.

- Bezug zu Standards: OSCAL integriert NIST SP 800-53, OSCAL-basierte Mappings zu ISO 27001, BSI IT-Grundschutz und unterstützt RMF-Phasen.

Diese Architektur erleichtert die Erstellung automatisierter SSPs, POA&Ms und Audit-Reports.

Praktisches Beispiel: Implementierung eines Systemsicherheitsplans

Ein konkretes Beispiel für die Anwendung von OSCAL ist die Erstellung eines Systemsicherheitsplans (SSP) für eine Bundesbehörde. Hier ein vereinfachtes XML-Beispiel:

<<?xml version="1.0" encoding="UTF-8"?> <system-security-plan xmlns="http://csrc.nist.gov/ns/oscal/1.0"> <metadata> <title>Beispiel-Systemsicherheitsplan</title> <last-modified>2025-03-21T13:59:00+01:00</last-modified> <version>1.0</version> </metadata> <import-profile href="https://example.com/fedramp-moderate-profile.xml"/> <system-characteristics> <system-id identifier-type="https://fedramp.gov">F00000000</system-id> <system-name>Beispielsystem</system-name> <description> Dies ist eine Beschreibung des Beispielsystems. </description> <security-sensitivity-level>moderate</security-sensitivity-level> </system-characteristics> <system-implementation> <component-definition> <component uuid="11111111-2222-4000-8000-000000000000" type="software"> <title>Beispielkomponente</title> <description> Dies ist eine Beschreibung der Beispielkomponente. </description> </component> </component-definition> </system-implementation> </system-security-plan>

Dieses Beispiel zeigt, wie OSCAL verwendet werden kann, um Systemcharakteristiken, Sicherheitseinstufungen und Komponenten in einem standardisierten, maschinenlesbaren Format zu dokumentieren. In der Praxis würde ein vollständiger SSP deutlich umfangreicher sein und detaillierte Informationen zu Sicherheitsanforderungen, deren Implementierung und Bewertung enthalten.

Glossar zu OSCAL-Abkürzungen

| Abkürzung | Auflösung | Beschreibung/Synonyme |

|---|---|---|

| OSCAL | Open Security Controls Assessment Language | Maschinenlesbare Sprache für Sicherheitskontrollen, Dokumentation und Bewertung (Syn.: OSCAL-Format) [page:https://wiki.isms-ratgeber.info/wiki/OSCAL] |

| SSP | System Security Plan | Plan zur Beschreibung der Systemumsetzung von Sicherheitskontrollen (Syn.: System-Sicherheitsplan) |

| AP | Assessment Plan | Bewertungsplan für Audits und Tests (Syn.: Assessment-Plan) |

| AR | Assessment Results | Bewertungsergebnisse mit Findings und Evidenz (Syn.: Assessment-Results) |

| POA&M | Plan of Action and Milestones | Maßnahmen- und Meilensteinplan zur Risikobehebung (Syn.: POAM) |

| RMF | Risk Management Framework | NIST-Rahmenwerk für Risikomanagement |

| NIST | National Institute of Standards and Technology | US-Behörde für Standards, Entwickler von OSCAL |

| ISMS | Information Security Management System | Managementsystem für Informationssicherheit (z. B. ISO 27001) |

| XML | Extensible Markup Language | Datenaustauschformat (OSCAL-kompatibel) |

| JSON | JavaScript Object Notation | Leichtgewichtiges Datenaustauschformat (OSCAL-kompatibel) |

| YAML | YAML Ain’t Markup Language | Menschenlesbares Datenaustauschformat (OSCAL-kompatibel) |

| FedRAMP | Federal Risk and Authorization Management Program | US-Cloud-Compliance-Programm mit OSCAL |

Quellen

NIST: OSCAL the Open Security Controls Assessment Language

NIST: Offizielles GitHub OSCAL-Repo

BSI: OSCAL Ein standardisiertes und maschinenlesbares Framework, das von NIST entwickelt wurde

Fazit

OSCAL revolutioniert die Art und Weise, wie Organisationen Sicherheitsanforderungen dokumentieren, implementieren und bewerten. Durch die Standardisierung und Automatisierung dieser Prozesse ermöglicht OSCAL eine effizientere, genauere und skalierbarere Verwaltung von Informationssicherheit und Compliance. Mit der zunehmenden Komplexität von IT-Umgebungen und der wachsenden Zahl von Compliance-Anforderungen wird OSCAL zu einem unverzichtbaren Werkzeug für moderne Informationssicherheits-Managementsysteme.