Sicherheitsprojekte: Unterschied zwischen den Versionen

Dirk (Diskussion | Beiträge) K (→Meilensteine) |

Dirk (Diskussion | Beiträge) |

||

| (3 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{#seo: | {{#seo: | ||

|title=HowTo für Sicherheitsprojekte | |title=HowTo für Sicherheitsprojekte | ||

|keywords=ISMS, | |keywords=Sicherheitsprojekt,ISMS,Projektorganisation,Kanban,Mindmap,Management,HowTo,Aufgabenorganisation | ||

|description=HowTo für die | |description=Praxisorientiertes HowTo für die strukturierte Durchführung von Sicherheitsprojekten – inklusive Mindmap, Kanban und klaren Projektphasen. | ||

}} | }} | ||

{{SHORTDESC:HowTo für Sicherheitsprojekte.}} | {{SHORTDESC:HowTo für Sicherheitsprojekte.}} | ||

= | [[Datei:Business-4051775.jpg|alternativtext=Kanban Board|rechts|260x260px|Bild von Gerd Altmann auf Pixabay]] | ||

''Praxisorientiertes HowTo für die strukturierte Durchführung von Sicherheitsprojekten – mit klaren ToDos, Methoden und Best Practices für eine effiziente Arbeitsweise ohne überbordendes Projektmanagement.'' | |||

== Sicherheit strukturiert organisieren == | |||

Ein Prozess beschreibt eine dauerhafte, wiederkehrende Tätigkeit, während ein Projekt ein zeitlich begrenztes Vorhaben mit klar definiertem Anfang und Ende ist.<blockquote>„''Informationssicherheit ist kein Projekt, Informationssicherheit ist ein immerwährender Prozess.''“</blockquote>'''Informationssicherheit ist ein kontinuierlicher Prozess''', der dauerhaft gepflegt und weiterentwickelt werden muss. Dennoch lassen sich viele Aufgaben im Sicherheitsumfeld hervorragend mit Methoden aus dem Projektmanagement strukturieren und effizient abarbeiten. | |||

Gerade beim '''initialen Aufbau eines ISMS''' oder bei '''wiederkehrenden PDCA‑Zyklen''' entstehen klar abgegrenzte Arbeitspakete, die sich sehr gut wie ein Projekt behandeln lassen – auch wenn Informationssicherheit im engeren Sinne kein zeitlich begrenztes Projekt ist. | |||

Projektmanagement‑Methoden helfen dabei: | |||

* Aufgaben transparent zu strukturieren, | |||

* Verantwortlichkeiten klar zuzuordnen, | |||

* Fortschritte sichtbar zu machen, | |||

* Engpässe frühzeitig zu erkennen, | |||

* und die kontinuierliche Verbesserung methodisch zu unterstützen. | |||

Damit eignen sich Werkzeuge wie Mindmaps, Kanban‑Boards oder Meilensteinplanung ideal, um Sicherheitsaufgaben systematisch zu organisieren – sowohl beim Start eines ISMS als auch in jedem weiteren Verbesserungszyklus. | |||

== Themensammlung mit einer Mindmap == | |||

[[Datei:Grundschutz ToDo mini.png|alternativtext=Mindmap Vorschau|rechts|200x200px]] | |||

Mindmaps sind ein einfaches, visuelles Werkzeug, um Themen, Aufgaben und Zusammenhänge zu strukturieren. Sie eignen sich besonders gut für die Startphase eines Sicherheitsprojekts, um: | |||

* alle relevanten Themen sichtbar zu machen, | |||

* Zusammenhänge zu erkennen, | |||

* Prioritäten zu identifizieren, | |||

* Arbeitspakete abzuleiten. | |||

'''Wesentliche Elemente einer Mindmap:''' | |||

* '''Zentrales Thema''' in der Mitte (z. B. „Sicherheitsprojekt“) | |||

* '''Äste''' für Hauptthemen (z. B. Prozesse, Technik, Organisation) | |||

* '''Unteräste''' für Aufgaben und Details | |||

* '''Schlüsselwörter''' statt langer Texte | |||

* '''Farben und Symbole''' zur Strukturierung | |||

Mindmaps sind ideal für Brainstorming, Kickoff‑Workshops und zur Vorbereitung einer strukturierten Aufgabenliste. | |||

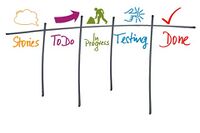

== Aufgaben organisieren mit einem Kanban‑Board == | |||

[[Datei:Work-4057334.jpg|alternativtext=Kanban Board|200x200px|Bild von Gerd Altmann auf Pixabay|rechts|rahmenlos]] | |||

Kanban ist eine einfache, flexible Methode zur Aufgabenorganisation. Sie funktioniert ohne großen organisatorischen Aufwand und ist intuitiv nutzbar – im einfachsten Fall mit einem Whiteboard und Haftnotizen. | |||

Kanban | Kanban eignet sich besonders für Sicherheitsprojekte, weil: | ||

* Aufgaben jederzeit ergänzt oder angepasst werden können, | |||

* der Arbeitsfluss sichtbar wird, | |||

* Engpässe früh erkannt werden, | |||

* parallele Arbeiten begrenzt werden können (WIP‑Limits), | |||

* Teams jederzeit den Überblick behalten. | |||

=== Was ist Kanban? === | |||

Kanban ist ein visuelles System zur Steuerung von Arbeitsabläufen. Das zentrale Werkzeug ist das '''Kanban‑Board''', das aus Spalten besteht, die typische Arbeitsphasen darstellen, z. B.: | |||

* '''To Do''' | |||

* '''In Bearbeitung''' | |||

* '''Qualitätssicherung''' | |||

* '''Fertig''' | |||

Aufgaben werden auf Karten notiert und wandern durch die Spalten, während sie bearbeitet werden. So entsteht ein klarer Überblick über Fortschritt und offene Punkte. | |||

'''Vorteile eines Kanban‑Boards:''' | |||

* | * klare Visualisierung | ||

* | * hohe Flexibilität | ||

* | * schnelle Erkennung von Engpässen | ||

* | * Transparenz für alle Beteiligten | ||

* einfache Einführung ohne Schulungsaufwand | |||

=== Einfaches Vorgehen nach Kanban === | === Einfaches Vorgehen nach Kanban === | ||

'''1. Board erstellen''' | |||

Definiere Spalten, die euren tatsächlichen Arbeitsablauf abbilden. | |||

'''2. Aufgaben | '''2. Aufgaben erfassen''' | ||

Jede Karte enthält mindestens einen Titel; optional Verantwortliche oder Fälligkeiten. | |||

'''3. Priorisieren''' | |||

Wichtige Aufgaben stehen oben in der „To Do“-Spalte. | |||

''' | '''4. Arbeitsfluss steuern''' | ||

Karten wandern durch die Spalten entsprechend dem Fortschritt. | |||

''' | '''5. Regelmäßig aktualisieren''' | ||

Nur ein aktuelles Board ist ein hilfreiches Board. | |||

''' | '''6. WIP‑Limits setzen''' | ||

Begrenze parallele Aufgaben, um Überlastung zu vermeiden. | |||

== Arbeiten mit Meilensteinen == | |||

[[Datei:Openclipart-vectors-landmark-148927.png|rechts|rahmenlos|150x150px|Meilenstein]] | |||

Meilensteine sind ein bewährtes Werkzeug, um ein Sicherheitsprojekt übersichtlich zu strukturieren und Fortschritte sichtbar zu machen. Während Mindmaps helfen, Themen zu sammeln, und Kanban den täglichen Arbeitsfluss organisiert, geben Meilensteine dem Projekt eine klare zeitliche Orientierung. Sie markieren wichtige Etappen, an denen Ergebnisse vorliegen müssen oder Entscheidungen getroffen werden. | |||

Meilensteine eignen sich besonders gut für Sicherheitsprojekte, weil sie komplexe Aufgaben in nachvollziehbare Schritte gliedern und sicherstellen, dass das Projekt nicht „verläuft“, sondern zielgerichtet voranschreitet. | |||

== | === Was sind Meilensteine? === | ||

Ein Meilenstein ist ein definierter Punkt im Projektverlauf, an dem ein wesentliches Zwischenergebnis erreicht wird. Er beschreibt kein Arbeitspaket, sondern einen Zustand, der erfüllt sein muss. Meilensteine helfen dabei: | |||

* den Projektfortschritt objektiv zu bewerten, | |||

* Verantwortlichkeiten und Erwartungen zu klären, | |||

* Risiken frühzeitig zu erkennen, | |||

* und Entscheidungen strukturiert vorzubereiten. | |||

Sie eignen sich besonders für Projekte, in denen viele Beteiligte zusammenarbeiten oder mehrere Themen parallel laufen. | |||

=== Wie definiert man gute Meilensteine? === | |||

Ein guter Meilenstein ist klar formuliert, überprüfbar und an ein konkretes Ergebnis gebunden. Er sollte folgende Eigenschaften haben: | |||

* '''Klarer Zustand:''' „IST‑Analyse abgeschlossen“ statt „Analyse läuft“ | |||

* '''Überprüfbarkeit:''' Es muss eindeutig feststellbar sein, ob der Meilenstein erreicht wurde | |||

* '''Relevanz:''' Der Meilenstein markiert einen echten Fortschritt | |||

* '''Realistische Terminierung:''' Er ist erreichbar, aber nicht beliebig | |||

* '''Verantwortlichkeit:''' Jemand ist für das Erreichen zuständig | |||

Meilensteine sollten nicht zu kleinteilig sein, aber auch nicht so groß, dass sie erst nach Monaten erreicht werden. | |||

==== | === Typische Meilensteine in Sicherheitsprojekten === | ||

Die folgenden Beispiele zeigen typische Meilensteine, wie sie in vielen Sicherheitsprojekten vorkommen. Sie dienen als Orientierung und können je nach Organisation angepasst werden. | |||

* ''' | * '''Projektstart erfolgt''' – Ziele, Rollen und Rahmenbedingungen sind geklärt | ||

* ''' | * '''IST‑Analyse abgeschlossen''' – bestehende Strukturen, Prozesse und Maßnahmen sind dokumentiert | ||

* '''Risikoanalyse durchgeführt''' – Risiken sind identifiziert und bewertet | |||

* '''Sicherheitskonzept erstellt''' – Maßnahmen zur Risikobehandlung sind definiert | |||

* '''Maßnahmenumsetzung gestartet''' – technische und organisatorische Maßnahmen sind in Arbeit | |||

* '''Zwischenreview durchgeführt''' – Fortschritt und offene Punkte wurden bewertet | |||

* '''Interne Überprüfung abgeschlossen''' – Wirksamkeit der Maßnahmen wurde geprüft | |||

* '''Projektabschluss dokumentiert''' – Ergebnisse, offene Punkte und Lessons Learned liegen vor | |||

Diese Meilensteine bilden einen typischen Ablauf ab, ohne an einen bestimmten Standard gebunden zu sein. | |||

=== Meilensteine sinnvoll einsetzen === | |||

Damit Meilensteine ihren Zweck erfüllen, sollten sie aktiv genutzt werden. Dazu gehört: | |||

* regelmäßige Überprüfung im Team (z. B. in Statusmeetings), | |||

* Anpassung bei veränderten Rahmenbedingungen, | |||

* klare Kommunikation über erreichte oder verfehlte Meilensteine, | |||

* Verknüpfung mit Kanban‑Boards oder Aufgabenlisten, | |||

* Dokumentation der Ergebnisse für spätere PDCA‑Zyklen. | |||

Meilensteine sind kein Selbstzweck. Sie helfen dabei, den Überblick zu behalten, Entscheidungen vorzubereiten und das Projekt zielgerichtet voranzutreiben – sowohl beim initialen Aufbau eines ISMS als auch in jedem weiteren Verbesserungszyklus. | |||

== | == Einführung eines Sicherheitsprojekts == | ||

Ein Sicherheitsprojekt dient dazu, Aufgaben der Informationssicherheit strukturiert, nachvollziehbar und effizient abzuarbeiten. Obwohl Informationssicherheit ein kontinuierlicher Prozess ist, entstehen sowohl beim initialen Aufbau eines ISMS als auch in jedem PDCA‑Zyklus klar abgegrenzte Arbeitspakete. Diese lassen sich sehr gut mit Methoden aus dem Projektmanagement organisieren. Ziel eines Sicherheitsprojekts ist es, Transparenz zu schaffen, Verantwortlichkeiten zu klären und Fortschritte sichtbar zu machen. | |||

Die folgenden Abschnitte beschreiben die typischen Phasen eines Sicherheitsprojekts und zeigen, wie sie sinnvoll strukturiert werden können. | |||

=== Voraussetzungen === | |||

Bevor ein Sicherheitsprojekt startet, müssen einige grundlegende Bedingungen erfüllt sein. Diese Voraussetzungen stellen sicher, dass das Projekt realistisch geplant und erfolgreich durchgeführt werden kann. | |||

'''Strategische Grundlagen''' | |||

: Eine Organisation sollte wissen, welche Sicherheitsziele sie verfolgt und warum das Projekt durchgeführt wird. Dazu gehören ein klares Zielbild, definierte Schutzziele und eine abgestimmte Erwartungshaltung. | |||

'''Management‑Unterstützung''' | |||

: Ohne Rückhalt der Leitungsebene fehlen Ressourcen, Entscheidungskraft und Akzeptanz. Ein explizites Commitment ist daher unverzichtbar. | |||

'''Organisatorische Voraussetzungen''' | |||

: Rollen und Verantwortlichkeiten müssen definiert sein. Dazu gehören Projektleitung, Sicherheitsverantwortliche, technische Experten und beteiligte Fachbereiche. | |||

'''Stakeholder und Rahmenbedingungen''' | |||

: Relevante interne und externe Stakeholder sollten identifiziert und frühzeitig eingebunden werden. Ebenso müssen rechtliche, regulatorische und interne Vorgaben berücksichtigt werden. | |||

'''Ausgangslage, Ressourcen und Budget''' | |||

: Eine erste Einschätzung der bestehenden Strukturen sowie die Klärung von Zeit, Personal und Budget bilden die Grundlage für eine realistische Planung. | |||

=== Kickoff === | |||

Der Kickoff ist der offizielle Startpunkt des Sicherheitsprojekts. Er sorgt dafür, dass alle Beteiligten ein gemeinsames Verständnis über Ziele, Vorgehen und Rollen haben. | |||

'''Typische Inhalte eines Kickoff-Meetings:''' | |||

* Vorstellung des Projektziels und des geplanten Ergebnisses | |||

* Abgrenzung des Projektumfangs | |||

* Vorstellung des Projektteams und der Rollen | |||

* Erläuterung der gewählten Methodik (z. B. Kanban, PDCA, Dokumentationsstandards) | |||

* Vorstellung des groben Zeitplans | |||

* Klärung von Erwartungen, Risiken und Kommunikationswegen | |||

Ein gut vorbereiteter Kickoff schafft Orientierung und legt die Basis für eine effiziente Zusammenarbeit. | |||

=== Meilensteine === | === Meilensteine === | ||

Meilensteine strukturieren das Projekt und machen Fortschritte sichtbar. Sie helfen dabei, komplexe Aufgaben in überschaubare Schritte zu gliedern und den Überblick zu behalten. | |||

'''Typische Meilensteine eines Sicherheitsprojekts:''' | |||

==== | ==== 1. Projektinitialisierung ==== | ||

Nach Erfüllung der Voraussetzungen und dem Kickoff beginnt die eigentliche Projektarbeit. Ziele, Rollen und Rahmenbedingungen sind geklärt. | |||

==== 2. IST‑Analyse und Risikoanalyse ==== | |||

Erfassung der bestehenden Strukturen, Prozesse und Sicherheitsmaßnahmen. Erste Risikoidentifikation, um kritische Bereiche sichtbar zu machen. | |||

==== | ==== 3. Konzeptentwicklung ==== | ||

Erstellung eines Sicherheitskonzepts, das beschreibt, wie Risiken reduziert und Sicherheitsziele erreicht werden sollen. Abstimmung und Freigabe durch die Leitung. | |||

==== 4. Umsetzung der Maßnahmen ==== | |||

Einführung oder Anpassung technischer und organisatorischer Maßnahmen. Regelmäßige Zwischenreviews stellen sicher, dass Fortschritte sichtbar bleiben. | |||

==== | ==== 5. Interne Überprüfung ==== | ||

Durchführung interner Audits, Wirksamkeitsprüfungen und eines Management‑Reviews. Ziel ist es zu prüfen, ob die Maßnahmen wie geplant umgesetzt wurden. | |||

==== 6. Projektabschluss ==== | |||

Dokumentation der Ergebnisse, Lessons Learned und Übergang in den kontinuierlichen Verbesserungsprozess. Offene Punkte werden priorisiert und in den nächsten PDCA‑Zyklus überführt. | |||

=== Projektabschluss und Übergang in den Prozess === | |||

Am Ende des Projekts wird der Abschlussbericht erstellt, der Ergebnisse, offene Punkte und Erfahrungen zusammenfasst. Anschließend geht die Arbeit in den regulären Sicherheitsprozess über. Durch regelmäßige Überprüfungen und erneute PDCA‑Zyklen wird sichergestellt, dass die Informationssicherheit langfristig weiterentwickelt wird. | |||

== Weitere Beispiele == | |||

[[Grundschutz ToDo MindMap|Beispiel-Mindmap für Sicherheitsprojekte]] | |||

[[Kategorie:Artikel]] | [[Kategorie:Artikel]] | ||

[[Kategorie:KMU]] | |||

Aktuelle Version vom 27. April 2026, 16:48 Uhr

Praxisorientiertes HowTo für die strukturierte Durchführung von Sicherheitsprojekten – mit klaren ToDos, Methoden und Best Practices für eine effiziente Arbeitsweise ohne überbordendes Projektmanagement.

Sicherheit strukturiert organisieren

Ein Prozess beschreibt eine dauerhafte, wiederkehrende Tätigkeit, während ein Projekt ein zeitlich begrenztes Vorhaben mit klar definiertem Anfang und Ende ist.

„Informationssicherheit ist kein Projekt, Informationssicherheit ist ein immerwährender Prozess.“

Informationssicherheit ist ein kontinuierlicher Prozess, der dauerhaft gepflegt und weiterentwickelt werden muss. Dennoch lassen sich viele Aufgaben im Sicherheitsumfeld hervorragend mit Methoden aus dem Projektmanagement strukturieren und effizient abarbeiten.

Gerade beim initialen Aufbau eines ISMS oder bei wiederkehrenden PDCA‑Zyklen entstehen klar abgegrenzte Arbeitspakete, die sich sehr gut wie ein Projekt behandeln lassen – auch wenn Informationssicherheit im engeren Sinne kein zeitlich begrenztes Projekt ist.

Projektmanagement‑Methoden helfen dabei:

- Aufgaben transparent zu strukturieren,

- Verantwortlichkeiten klar zuzuordnen,

- Fortschritte sichtbar zu machen,

- Engpässe frühzeitig zu erkennen,

- und die kontinuierliche Verbesserung methodisch zu unterstützen.

Damit eignen sich Werkzeuge wie Mindmaps, Kanban‑Boards oder Meilensteinplanung ideal, um Sicherheitsaufgaben systematisch zu organisieren – sowohl beim Start eines ISMS als auch in jedem weiteren Verbesserungszyklus.

Themensammlung mit einer Mindmap

Mindmaps sind ein einfaches, visuelles Werkzeug, um Themen, Aufgaben und Zusammenhänge zu strukturieren. Sie eignen sich besonders gut für die Startphase eines Sicherheitsprojekts, um:

- alle relevanten Themen sichtbar zu machen,

- Zusammenhänge zu erkennen,

- Prioritäten zu identifizieren,

- Arbeitspakete abzuleiten.

Wesentliche Elemente einer Mindmap:

- Zentrales Thema in der Mitte (z. B. „Sicherheitsprojekt“)

- Äste für Hauptthemen (z. B. Prozesse, Technik, Organisation)

- Unteräste für Aufgaben und Details

- Schlüsselwörter statt langer Texte

- Farben und Symbole zur Strukturierung

Mindmaps sind ideal für Brainstorming, Kickoff‑Workshops und zur Vorbereitung einer strukturierten Aufgabenliste.

Aufgaben organisieren mit einem Kanban‑Board

Kanban ist eine einfache, flexible Methode zur Aufgabenorganisation. Sie funktioniert ohne großen organisatorischen Aufwand und ist intuitiv nutzbar – im einfachsten Fall mit einem Whiteboard und Haftnotizen.

Kanban eignet sich besonders für Sicherheitsprojekte, weil:

- Aufgaben jederzeit ergänzt oder angepasst werden können,

- der Arbeitsfluss sichtbar wird,

- Engpässe früh erkannt werden,

- parallele Arbeiten begrenzt werden können (WIP‑Limits),

- Teams jederzeit den Überblick behalten.

Was ist Kanban?

Kanban ist ein visuelles System zur Steuerung von Arbeitsabläufen. Das zentrale Werkzeug ist das Kanban‑Board, das aus Spalten besteht, die typische Arbeitsphasen darstellen, z. B.:

- To Do

- In Bearbeitung

- Qualitätssicherung

- Fertig

Aufgaben werden auf Karten notiert und wandern durch die Spalten, während sie bearbeitet werden. So entsteht ein klarer Überblick über Fortschritt und offene Punkte.

Vorteile eines Kanban‑Boards:

- klare Visualisierung

- hohe Flexibilität

- schnelle Erkennung von Engpässen

- Transparenz für alle Beteiligten

- einfache Einführung ohne Schulungsaufwand

Einfaches Vorgehen nach Kanban

1. Board erstellen Definiere Spalten, die euren tatsächlichen Arbeitsablauf abbilden.

2. Aufgaben erfassen Jede Karte enthält mindestens einen Titel; optional Verantwortliche oder Fälligkeiten.

3. Priorisieren Wichtige Aufgaben stehen oben in der „To Do“-Spalte.

4. Arbeitsfluss steuern Karten wandern durch die Spalten entsprechend dem Fortschritt.

5. Regelmäßig aktualisieren Nur ein aktuelles Board ist ein hilfreiches Board.

6. WIP‑Limits setzen Begrenze parallele Aufgaben, um Überlastung zu vermeiden.

Arbeiten mit Meilensteinen

Meilensteine sind ein bewährtes Werkzeug, um ein Sicherheitsprojekt übersichtlich zu strukturieren und Fortschritte sichtbar zu machen. Während Mindmaps helfen, Themen zu sammeln, und Kanban den täglichen Arbeitsfluss organisiert, geben Meilensteine dem Projekt eine klare zeitliche Orientierung. Sie markieren wichtige Etappen, an denen Ergebnisse vorliegen müssen oder Entscheidungen getroffen werden.

Meilensteine eignen sich besonders gut für Sicherheitsprojekte, weil sie komplexe Aufgaben in nachvollziehbare Schritte gliedern und sicherstellen, dass das Projekt nicht „verläuft“, sondern zielgerichtet voranschreitet.

Was sind Meilensteine?

Ein Meilenstein ist ein definierter Punkt im Projektverlauf, an dem ein wesentliches Zwischenergebnis erreicht wird. Er beschreibt kein Arbeitspaket, sondern einen Zustand, der erfüllt sein muss. Meilensteine helfen dabei:

- den Projektfortschritt objektiv zu bewerten,

- Verantwortlichkeiten und Erwartungen zu klären,

- Risiken frühzeitig zu erkennen,

- und Entscheidungen strukturiert vorzubereiten.

Sie eignen sich besonders für Projekte, in denen viele Beteiligte zusammenarbeiten oder mehrere Themen parallel laufen.

Wie definiert man gute Meilensteine?

Ein guter Meilenstein ist klar formuliert, überprüfbar und an ein konkretes Ergebnis gebunden. Er sollte folgende Eigenschaften haben:

- Klarer Zustand: „IST‑Analyse abgeschlossen“ statt „Analyse läuft“

- Überprüfbarkeit: Es muss eindeutig feststellbar sein, ob der Meilenstein erreicht wurde

- Relevanz: Der Meilenstein markiert einen echten Fortschritt

- Realistische Terminierung: Er ist erreichbar, aber nicht beliebig

- Verantwortlichkeit: Jemand ist für das Erreichen zuständig

Meilensteine sollten nicht zu kleinteilig sein, aber auch nicht so groß, dass sie erst nach Monaten erreicht werden.

Typische Meilensteine in Sicherheitsprojekten

Die folgenden Beispiele zeigen typische Meilensteine, wie sie in vielen Sicherheitsprojekten vorkommen. Sie dienen als Orientierung und können je nach Organisation angepasst werden.

- Projektstart erfolgt – Ziele, Rollen und Rahmenbedingungen sind geklärt

- IST‑Analyse abgeschlossen – bestehende Strukturen, Prozesse und Maßnahmen sind dokumentiert

- Risikoanalyse durchgeführt – Risiken sind identifiziert und bewertet

- Sicherheitskonzept erstellt – Maßnahmen zur Risikobehandlung sind definiert

- Maßnahmenumsetzung gestartet – technische und organisatorische Maßnahmen sind in Arbeit

- Zwischenreview durchgeführt – Fortschritt und offene Punkte wurden bewertet

- Interne Überprüfung abgeschlossen – Wirksamkeit der Maßnahmen wurde geprüft

- Projektabschluss dokumentiert – Ergebnisse, offene Punkte und Lessons Learned liegen vor

Diese Meilensteine bilden einen typischen Ablauf ab, ohne an einen bestimmten Standard gebunden zu sein.

Meilensteine sinnvoll einsetzen

Damit Meilensteine ihren Zweck erfüllen, sollten sie aktiv genutzt werden. Dazu gehört:

- regelmäßige Überprüfung im Team (z. B. in Statusmeetings),

- Anpassung bei veränderten Rahmenbedingungen,

- klare Kommunikation über erreichte oder verfehlte Meilensteine,

- Verknüpfung mit Kanban‑Boards oder Aufgabenlisten,

- Dokumentation der Ergebnisse für spätere PDCA‑Zyklen.

Meilensteine sind kein Selbstzweck. Sie helfen dabei, den Überblick zu behalten, Entscheidungen vorzubereiten und das Projekt zielgerichtet voranzutreiben – sowohl beim initialen Aufbau eines ISMS als auch in jedem weiteren Verbesserungszyklus.

Einführung eines Sicherheitsprojekts

Ein Sicherheitsprojekt dient dazu, Aufgaben der Informationssicherheit strukturiert, nachvollziehbar und effizient abzuarbeiten. Obwohl Informationssicherheit ein kontinuierlicher Prozess ist, entstehen sowohl beim initialen Aufbau eines ISMS als auch in jedem PDCA‑Zyklus klar abgegrenzte Arbeitspakete. Diese lassen sich sehr gut mit Methoden aus dem Projektmanagement organisieren. Ziel eines Sicherheitsprojekts ist es, Transparenz zu schaffen, Verantwortlichkeiten zu klären und Fortschritte sichtbar zu machen.

Die folgenden Abschnitte beschreiben die typischen Phasen eines Sicherheitsprojekts und zeigen, wie sie sinnvoll strukturiert werden können.

Voraussetzungen

Bevor ein Sicherheitsprojekt startet, müssen einige grundlegende Bedingungen erfüllt sein. Diese Voraussetzungen stellen sicher, dass das Projekt realistisch geplant und erfolgreich durchgeführt werden kann.

Strategische Grundlagen

- Eine Organisation sollte wissen, welche Sicherheitsziele sie verfolgt und warum das Projekt durchgeführt wird. Dazu gehören ein klares Zielbild, definierte Schutzziele und eine abgestimmte Erwartungshaltung.

Management‑Unterstützung

- Ohne Rückhalt der Leitungsebene fehlen Ressourcen, Entscheidungskraft und Akzeptanz. Ein explizites Commitment ist daher unverzichtbar.

Organisatorische Voraussetzungen

- Rollen und Verantwortlichkeiten müssen definiert sein. Dazu gehören Projektleitung, Sicherheitsverantwortliche, technische Experten und beteiligte Fachbereiche.

Stakeholder und Rahmenbedingungen

- Relevante interne und externe Stakeholder sollten identifiziert und frühzeitig eingebunden werden. Ebenso müssen rechtliche, regulatorische und interne Vorgaben berücksichtigt werden.

Ausgangslage, Ressourcen und Budget

- Eine erste Einschätzung der bestehenden Strukturen sowie die Klärung von Zeit, Personal und Budget bilden die Grundlage für eine realistische Planung.

Kickoff

Der Kickoff ist der offizielle Startpunkt des Sicherheitsprojekts. Er sorgt dafür, dass alle Beteiligten ein gemeinsames Verständnis über Ziele, Vorgehen und Rollen haben.

Typische Inhalte eines Kickoff-Meetings:

- Vorstellung des Projektziels und des geplanten Ergebnisses

- Abgrenzung des Projektumfangs

- Vorstellung des Projektteams und der Rollen

- Erläuterung der gewählten Methodik (z. B. Kanban, PDCA, Dokumentationsstandards)

- Vorstellung des groben Zeitplans

- Klärung von Erwartungen, Risiken und Kommunikationswegen

Ein gut vorbereiteter Kickoff schafft Orientierung und legt die Basis für eine effiziente Zusammenarbeit.

Meilensteine

Meilensteine strukturieren das Projekt und machen Fortschritte sichtbar. Sie helfen dabei, komplexe Aufgaben in überschaubare Schritte zu gliedern und den Überblick zu behalten.

Typische Meilensteine eines Sicherheitsprojekts:

1. Projektinitialisierung

Nach Erfüllung der Voraussetzungen und dem Kickoff beginnt die eigentliche Projektarbeit. Ziele, Rollen und Rahmenbedingungen sind geklärt.

2. IST‑Analyse und Risikoanalyse

Erfassung der bestehenden Strukturen, Prozesse und Sicherheitsmaßnahmen. Erste Risikoidentifikation, um kritische Bereiche sichtbar zu machen.

3. Konzeptentwicklung

Erstellung eines Sicherheitskonzepts, das beschreibt, wie Risiken reduziert und Sicherheitsziele erreicht werden sollen. Abstimmung und Freigabe durch die Leitung.

4. Umsetzung der Maßnahmen

Einführung oder Anpassung technischer und organisatorischer Maßnahmen. Regelmäßige Zwischenreviews stellen sicher, dass Fortschritte sichtbar bleiben.

5. Interne Überprüfung

Durchführung interner Audits, Wirksamkeitsprüfungen und eines Management‑Reviews. Ziel ist es zu prüfen, ob die Maßnahmen wie geplant umgesetzt wurden.

6. Projektabschluss

Dokumentation der Ergebnisse, Lessons Learned und Übergang in den kontinuierlichen Verbesserungsprozess. Offene Punkte werden priorisiert und in den nächsten PDCA‑Zyklus überführt.

Projektabschluss und Übergang in den Prozess

Am Ende des Projekts wird der Abschlussbericht erstellt, der Ergebnisse, offene Punkte und Erfahrungen zusammenfasst. Anschließend geht die Arbeit in den regulären Sicherheitsprozess über. Durch regelmäßige Überprüfungen und erneute PDCA‑Zyklen wird sichergestellt, dass die Informationssicherheit langfristig weiterentwickelt wird.