ISMS-Einführung: Unterschied zwischen den Versionen

Dirk (Diskussion | Beiträge) |

Dirk (Diskussion | Beiträge) |

||

| Zeile 1: | Zeile 1: | ||

== Zielgruppe (für wen ist der ISMS-Ratgeber?) == | == Zielgruppe (für wen ist der ISMS-Ratgeber?) == | ||

Du bist in einem kleinen oder mittleren Unternehmen, einer Behörde oder Organisation | Du bist in einem kleinen oder mittleren Unternehmen, einer Behörde oder Organisation für die IT-Sicherheit verantwortlich? | ||

Willkommen, dieses WiKi ist für dich gemscht! | |||

IT-Sicherheit oder besser Informationssicherheit | IT-Sicherheit oder besser Informationssicherheit ist nicht nur etwas für Konzerne oder große Organisationen, die sich ein Heer von Sicherheitsbeauftragten, -managern und -beratern leisten können. Gerade für kleine und mittlere Organisationen ist eine sicher funktionierende IT existenziell wichtig und das Thema Informationssicherheit sollte angemessen behandelt werden. | ||

Auf dieser Seite findest du eine kurze Einführung in das Thema. | |||

Du bist in einer großen Organisation, | Du bist in einer großen Organisation, einem großen Konzern oder einer großen Behörde für die Informationssicherheit in deinem Bereich verantwortlich und dir fehlen ständig Zeit und Ressourcen, um dich richtig in das Thema einzuarbeiten? | ||

Mein Beileid, aber | Mein Beileid, aber damit bist du nicht allein! Dieses WiKi ist auch für dich gemacht. Warum muss jeder das Rad neu erfinden? | ||

Jeder hat seine Stärken und jeder hat seine Schwächen. Der Ansatz mag | Jeder hat seine Stärken und jeder hat seine Schwächen. Der Ansatz mag naiv sein, aber warum sollte es nicht funktionieren, die Stärken verschiedener Organisationen zusammenzubringen. Letztendlich hat jede Organisation die gleichen Probleme und die Lösungen sind oft sehr ähnlich. Wenn man also eine gute Lösung hat, warum diese nicht mit anderen teilen und von den Stärken anderer profitieren, wo man selbst noch keine Lösung gefunden hat? | ||

Vielleicht | Vielleicht funktioniert es sogar, wenn jeder bereit ist, etwas beizutragen. | ||

== Was ist ein ISMS? == | == Was ist ein ISMS? == | ||

ISMS steht für " | ISMS steht für "Information Security Management System" und beinhaltet einen ganzheitlichen Ansatz für das Management der Informationssicherheit in einer Organisation. Ein ISMS umfasst eine Reihe von Prozessen, Richtlinien, Verfahren und Technologien, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten und Risiken zu minimieren. | ||

Eines sollte klar sein: Ein ISMS ist nichts, was man in ein paar Tagen einführen kann! Die Einführung eines ISMS braucht Zeit, Ausdauer und Ressourcen, viel Zeit, viel Ausdauer und viele Ressourcen! Es wird viele Hindernisse und Widerstände geben und es wird viel Überzeugungsarbeit bei der Organisationsleitung, den IT-Administratoren und den Mitarbeitern notwendig sein. | |||

Die Einführung eines funktionierenden ISMS dauert je nach Komplexität der Organisation | Die Einführung eines funktionierenden ISMS dauert je nach Komplexität der Organisation in der Regel mindestens 1-2 Jahre (eher 2 als 1), in größeren Organisationen kann es auch 3-5 Jahre dauern (manche schaffen es auch nie). Genau genommen dauert es so lange, wie die Organisation besteht, denn wenn man es richtig macht, ist man nie fertig. Es ist ein kontinuierlicher Prozess, der sich selbst immer wieder in Frage stellt und neu erfindet. Das nennt man kontinuierlichen Verbesserungsprozess (KVP):<blockquote>"Informationssicherheit ist kein Projekt, Informationssicherheit ist ein immerwährender Prozess" </blockquote>Gemeint ist: Ein Projekt ist irgendwann abgeschlossen und hat ein Ergebnis, es ist "fertig". Informationssicherheit ist nie fertig, Bedrohungen ändern sich, Angreifer entwickeln sich weiter und lernen dazu, darauf muss laufend reagiert werden, die eigenen Prozesse müssen laufend den veränderten Umständen angepasst werden. | ||

== Wo und wie fange ich an? == | == Wo und wie fange ich an? == | ||

Wenn deine Organisation noch kein ISMS hat oder du dir nicht sicher bist, wo die Organisation in der Entwicklung der Informationssicherheit steht kann dir der [[QuickCheck]] einen ersten Überblick | Wenn deine Organisation noch kein ISMS hat oder du dir nicht sicher bist, wo die Organisation in der Entwicklung der Informationssicherheit steht, kann dir der [[QuickCheck]] einen ersten Überblick verschaffen. Der [[QuickCheck]] ist kein Test, der ein verwertbares Ergebnis im Sinne einer Zertifizierung liefert. Der [[QuickCheck]] ist ein Fragenkatalog zu verschiedenen Themenbereichen, der dir allein durch die Beantwortung der Fragen einen schnellen und sehr groben Überblick geben soll, wo deine Baustellen liegen. | ||

== Aufbau eines ISMS == | == Aufbau eines ISMS == | ||

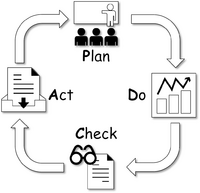

Der Aufbau eines funktionierenden ISMS dauert | Der Aufbau eines funktionierenden ISMS dauert in der Regel mehrere Jahre. Der gesamte Prozess kann nicht in einem Kapitel beschrieben werden. Grob lässt sich der Aufbau eines ISMS nach dem Prinzip des PDCA-Modells in folgenden Schritten beschreiben: | ||

Grob | |||

# '''Bestandsaufnahme:''' Identifiziere die wichtigsten Geschäftsprozesse, Informationen und Systeme in deiner Organisation und bewerten die Risiken, denen sie ausgesetzt sind. [[Datei:PDCA.png|alternativtext=Abbildung des PDCA-Zyklus|mini|200x200px|PDCA-Zyklus]] | # '''Bestandsaufnahme:''' Identifiziere die wichtigsten Geschäftsprozesse, Informationen und Systeme in deiner Organisation und bewerten die Risiken, denen sie ausgesetzt sind. [[Datei:PDCA.png|alternativtext=Abbildung des PDCA-Zyklus|mini|200x200px|PDCA-Zyklus]] | ||

| Zeile 37: | Zeile 35: | ||

# '''Verbesserung:''' Stelle sicher, dass das ISMS kontinuierlich verbessert wird, indem Sie die Ergebnisse von Überwachung und Korrekturmaßnahmen nutzen, um Änderungen und Anpassungen vorzunehmen. | # '''Verbesserung:''' Stelle sicher, dass das ISMS kontinuierlich verbessert wird, indem Sie die Ergebnisse von Überwachung und Korrekturmaßnahmen nutzen, um Änderungen und Anpassungen vorzunehmen. | ||

Der erste Punkt erfordert die | Der erste Punkt erfordert die meiste Aufmerksamkeit, da er die Grundlage des ISMS bildet und in der Regel nur einmal zu Beginn oder bei wesentlichen Änderungen der Organisation durchgeführt wird. Die folgenden Punkte 2 bis 5 stellen den eigentlichen Kernprozess des ISMS dar und werden entsprechend dem PDCA-Zyklus in vielen Iterationen wiederholt. | ||

== Voraussetzung für die Einführung eines ISMS == | == Voraussetzung für die Einführung eines ISMS == | ||

Version vom 26. Juli 2023, 22:41 Uhr

Zielgruppe (für wen ist der ISMS-Ratgeber?)

Du bist in einem kleinen oder mittleren Unternehmen, einer Behörde oder Organisation für die IT-Sicherheit verantwortlich?

Willkommen, dieses WiKi ist für dich gemscht!

IT-Sicherheit oder besser Informationssicherheit ist nicht nur etwas für Konzerne oder große Organisationen, die sich ein Heer von Sicherheitsbeauftragten, -managern und -beratern leisten können. Gerade für kleine und mittlere Organisationen ist eine sicher funktionierende IT existenziell wichtig und das Thema Informationssicherheit sollte angemessen behandelt werden.

Auf dieser Seite findest du eine kurze Einführung in das Thema.

Du bist in einer großen Organisation, einem großen Konzern oder einer großen Behörde für die Informationssicherheit in deinem Bereich verantwortlich und dir fehlen ständig Zeit und Ressourcen, um dich richtig in das Thema einzuarbeiten?

Mein Beileid, aber damit bist du nicht allein! Dieses WiKi ist auch für dich gemacht. Warum muss jeder das Rad neu erfinden?

Jeder hat seine Stärken und jeder hat seine Schwächen. Der Ansatz mag naiv sein, aber warum sollte es nicht funktionieren, die Stärken verschiedener Organisationen zusammenzubringen. Letztendlich hat jede Organisation die gleichen Probleme und die Lösungen sind oft sehr ähnlich. Wenn man also eine gute Lösung hat, warum diese nicht mit anderen teilen und von den Stärken anderer profitieren, wo man selbst noch keine Lösung gefunden hat?

Vielleicht funktioniert es sogar, wenn jeder bereit ist, etwas beizutragen.

Was ist ein ISMS?

ISMS steht für "Information Security Management System" und beinhaltet einen ganzheitlichen Ansatz für das Management der Informationssicherheit in einer Organisation. Ein ISMS umfasst eine Reihe von Prozessen, Richtlinien, Verfahren und Technologien, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten und Risiken zu minimieren.

Eines sollte klar sein: Ein ISMS ist nichts, was man in ein paar Tagen einführen kann! Die Einführung eines ISMS braucht Zeit, Ausdauer und Ressourcen, viel Zeit, viel Ausdauer und viele Ressourcen! Es wird viele Hindernisse und Widerstände geben und es wird viel Überzeugungsarbeit bei der Organisationsleitung, den IT-Administratoren und den Mitarbeitern notwendig sein.

Die Einführung eines funktionierenden ISMS dauert je nach Komplexität der Organisation in der Regel mindestens 1-2 Jahre (eher 2 als 1), in größeren Organisationen kann es auch 3-5 Jahre dauern (manche schaffen es auch nie). Genau genommen dauert es so lange, wie die Organisation besteht, denn wenn man es richtig macht, ist man nie fertig. Es ist ein kontinuierlicher Prozess, der sich selbst immer wieder in Frage stellt und neu erfindet. Das nennt man kontinuierlichen Verbesserungsprozess (KVP):

"Informationssicherheit ist kein Projekt, Informationssicherheit ist ein immerwährender Prozess"

Gemeint ist: Ein Projekt ist irgendwann abgeschlossen und hat ein Ergebnis, es ist "fertig". Informationssicherheit ist nie fertig, Bedrohungen ändern sich, Angreifer entwickeln sich weiter und lernen dazu, darauf muss laufend reagiert werden, die eigenen Prozesse müssen laufend den veränderten Umständen angepasst werden.

Wo und wie fange ich an?

Wenn deine Organisation noch kein ISMS hat oder du dir nicht sicher bist, wo die Organisation in der Entwicklung der Informationssicherheit steht, kann dir der QuickCheck einen ersten Überblick verschaffen. Der QuickCheck ist kein Test, der ein verwertbares Ergebnis im Sinne einer Zertifizierung liefert. Der QuickCheck ist ein Fragenkatalog zu verschiedenen Themenbereichen, der dir allein durch die Beantwortung der Fragen einen schnellen und sehr groben Überblick geben soll, wo deine Baustellen liegen.

Aufbau eines ISMS

Der Aufbau eines funktionierenden ISMS dauert in der Regel mehrere Jahre. Der gesamte Prozess kann nicht in einem Kapitel beschrieben werden. Grob lässt sich der Aufbau eines ISMS nach dem Prinzip des PDCA-Modells in folgenden Schritten beschreiben:

- Bestandsaufnahme: Identifiziere die wichtigsten Geschäftsprozesse, Informationen und Systeme in deiner Organisation und bewerten die Risiken, denen sie ausgesetzt sind.

- Planung: Lege Ziele und Strategien für das ISMS fest und entwickle ein umfassendes Konzept für die Umsetzung.

- Umsetzung: Implementiere das ISMS, indem du geeignete Prozesse und Verfahren einführst, die darauf abzielen, Risiken zu minimieren und die Informationssicherheit zu verbessern.

- Überwachung: Überwache kontinuierlich die Leistung des ISMS, um sicherzustellen, dass es seinen Zweck erfüllt und identifiziere Schwachstellen, um geeignete Korrekturmaßnahmen zu ergreifen.

- Verbesserung: Stelle sicher, dass das ISMS kontinuierlich verbessert wird, indem Sie die Ergebnisse von Überwachung und Korrekturmaßnahmen nutzen, um Änderungen und Anpassungen vorzunehmen.

Der erste Punkt erfordert die meiste Aufmerksamkeit, da er die Grundlage des ISMS bildet und in der Regel nur einmal zu Beginn oder bei wesentlichen Änderungen der Organisation durchgeführt wird. Die folgenden Punkte 2 bis 5 stellen den eigentlichen Kernprozess des ISMS dar und werden entsprechend dem PDCA-Zyklus in vielen Iterationen wiederholt.

Voraussetzung für die Einführung eines ISMS

Für die erfolgreiche eingeführt eines ISMS sollten folgenden Voraussetzungen erfüllt sein:

- Unterstützung der Führung: Es ist wichtig, dass die Führung der Organisation die Notwendigkeit der Informationssicherheit erkennt und die Einführung eines ISMS unterstützt. Ohne Rückendeckung von ganz oben, geht garnichts.

- Ressourcen: Eine erfolgreiche Einführung eines ISMS erfordert die Zuweisung von ausreichenden Ressourcen, einschließlich Zeit, Personal und Finanzen. Auch hier ist meist noch viel Überzeugungsarbeit zu leiste.

- Mitarbeiterbeteiligung: Die Mitarbeiter müssen in den Einführungsprozess einbezogen werden, damit sie die Regeln und Prozesse verstehen und einhalten.

- Prozessorientierung: Ein ISMS basiert auf einem Prozessansatz, daher ist es wichtig, dass die Organisation generell prozessorientiert arbeitet.

- Klare Geschäftsprozesse: Es muss in der Organisation klar definierte Geschäftsprozesse geben und das Management und die Mitarbeiter müssen diese Geschäftsprozesse kennen, um die damit verbundenen Informationssicherheitsrisiken zu verstehen.

- Kommunikation: Es ist wichtig, dass eine effektive und offene Kommunikation innerhalb der Organisation etabliert wird, um sicherzustellen, dass alle Mitarbeiter über das ISMS informiert sind und ihre Rolle verstehen.

Erforderliche Dokumentation

Ein ISMS erfordert eine Reihe von Dokumenten, um die Erfüllung der Anforderungen des Rahmenwerks nachzuweisen. Hier sind einige wichtige Dokumente, die für ein ISMS grundlegend erforderlich sind:

- Sicherheitsleitlinie: Die Sicherheitsleitlinie beschreibt die Sicherheitsstrategie der Organisation und legen die grundlegenden Regeln und Verfahren für die Informationssicherheit in der Organisation fest.

- Sicherheitsrichtlinien und Betriebskonzepte: Sicherheitsrichtlinien beschreiben grundsätzliche Vorgaben und Regelungen zu spezifischen Themen, Betriebskonzepte beschreiben detailliert, wie die Sicherheitsrichtlinien umgesetzt werden sollen.

- Dokumentation der Sicherheitsmaßnahmen: Die Dokumentation der Sicherheitsmaßnahmen beschreibt die tatsächlich implementierten Maßnahmen, um die Informationssicherheit sicherzustellen.

- Protokolle: Protokolle dokumentieren die Ergebnisse von Überwachungen und Überprüfungen, sowie die durchgeführten Maßnahmen, um die Informationssicherheit zu gewährleisten

- Notfallpläne: Notfallpläne beschreiben die Schritte, die im Falle eines Notfalls unternommen werden sollen, um die Informationssicherheit auch in Ausnahmesituationen sicherzustellen und schnell in den Regelbetrieb zurück zu finden.

- Schulungsunterlagen: Schulungsunterlagen, die die Mitarbeiter in Bezug auf die Informationssicherheit unterweisen.

- Berichte: Berichte dokumentieren die Ergebnisse von Überwachungen, Überprüfungen und Audits und unterrichten die Organisationsleitung über den Stand der Informationssicherheit in der Organisation. Berichte und Protokolle sind auch die Basis für ggf. erforderliche Korrekturmaßnahmen.

Zahl Umfang und Benennung der Dokumente unterscheiden sich geringfügig, je nach verwendetem Standard (ISO 27001, BSI IT-Grundschutz, CISIS 12, ..) das grundsätzliche Vorgehen und die wesentlichen Inhalt sind aber weitgehend gleich.

Genaueres zu den üblichen Anforderungen der jeweiligen Standards an die Dokumentation findest du auf der Seite Referenzdokumente.